|

Hackear o Tinder

Hackear um Tinder em 5 minutos

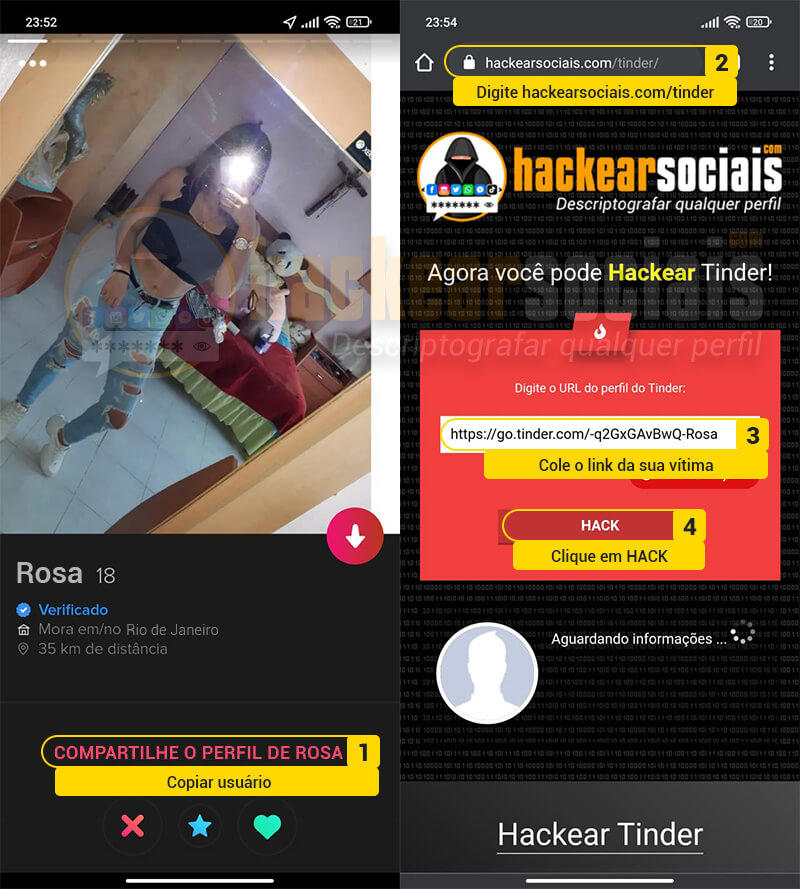

📱 Explicação de como hackear o Tinder a partir de um telemóvel

- 1️⃣Clique nos 3 pontos no perfil da pessoa que pretende piratear, Copiar a hiperligação

- 2️⃣Vai a https://hackearsociais.com/tinder/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack".

Você está interessado em hackear uma conta do Tinder? Veja tudo o que seu parceiro esconde em seu perfil e espie cada movimento seu com esses métodos para violar contas e redes sociais.

Como hackear o Tinder passo a passo

Para hackear uma conta do Tinder, você pode usar o serviço disponibilizado no site Hackearsociais.com. Este portal oferece uma forma de comprometer contas e obter informações confidenciais.

Métodos 2026 para hackear o Tinder

Você precisa de outras opções? Então prepare-se porque apresentamos os melhores métodos para hackear o Tinder em 2026.

Hackear o Tinder com Hack-pt.net

Hack-pt.net é uma plataforma que permite a geração de SCAM ou Exploits para roubo de dados pessoais. Isso cria uma tela de login falsa para induzir os usuários a fornecer suas credenciais do Tinder. Siga estas etapas para usá-lo:

- Entre no portal hack-pt.net/ para iniciar o processo de hacking.

- Armazene o identificador como sua chave confidencial.

- Explore as alternativas na seção Blogger e escolha o link mais adequado.

- Selecione a página de destino do link.

- Defina uma data de expiração para o link.

- Clique em “Criar” e aguarde a geração do link.

- Envie o link para seus alvos e aguarde a interação deles.

- Quando a vítima clica, ela insere seus dados na página falsa.

- Na seção “Dados obtidos” você poderá ver as senhas coletadas

Hackear o Tinder com Keylogger

Este método envolve o uso de software malicioso conhecido como keylogger. Este tipo de programa foi projetado para registrar todas as teclas digitadas por um usuário em um dispositivo específico. No contexto do Tinder, o objetivo é capturar credenciais de login quando a vítima insere seu nome de usuário e senha no aplicativo.

O processo começa com o download e instalação do software keyloggeretico-pt.blogspot.com no dispositivo da vítima. Uma vez instalado, o keylogger opera em segundo plano, gravando furtivamente cada tecla pressionada, incluindo as combinações de nome de usuário e senha usadas para acessar o Tinder.

Hackear o Tinder com senhas salvas do navegador

Hackear o Tinder com senhas salvas do navegador envolve aproveitar a função de preenchimento automático ou gerenciador de senhas do navegador usado pela vítima. Para fazer isso, siga estas etapas:

- Abra o navegador usado pela vítima em seu dispositivo.

- Vá para Menu > Configurações > Privacidade ou Segurança > Senhas.

- Ou experimente Gerenciador de senhas para procurar credenciais do Facebook ou Tinder.

Hackear o Tinder a partir do registro de navegação Wi-Fi

Hackear o Tinder com registro de Wi-Fi envolve aproveitar as informações coletadas do histórico de conexão Wi-Fi de um dispositivo. Este método baseia-se na obtenção de dados relativos às redes Wi-Fi às quais o dispositivo da vítima se conectou, incluindo datas e locais.

O processo começa acessando o registro Wi-Fi do dispositivo da vítima, que geralmente é encontrado nas configurações de rede ou conexões sem fio. Ao explorar esse histórico, o invasor consegue identificar locais específicos onde a vítima utilizou seu dispositivo e, portanto, acessou o aplicativo Tinder.

Para isso você pode usar um Sniffer, software que serve para capturar dados da rede Wi-Fi, o sniffer deve estar conectado à rede Wi-Fi e configurado no modo monitor. O modo monitor permite que a placa de rede sem fio capture todos os pacotes de dados transmitidos, independentemente de seu destino ou origem.

Hackear o Tinder com FraudGPT

FraudGPT é um chatbot malicioso que usa tecnologia generativa de inteligência artificial para facilitar a criação de malware. Foi desenvolvido por um grupo de cibercriminosos e é vendido na dark web por uma assinatura mensal.

A FraudGPT pode gerar códigos maliciosos, páginas de phishing e procurar vulnerabilidades em sistemas de computador. Você também pode criar perfis falsos em redes sociais e aplicativos de namoro

Espionar o Tinder a partir do Histórico do navegador

Espionar o Tinder com o histórico do navegador envolve acessar informações armazenadas no histórico de navegação da pessoa alvo para obter detalhes sobre sua atividade na plataforma de namoro.

Este método requer acesso físico ao dispositivo da vítima e é realizado através da verificação do histórico de navegação em busca de registros relacionados ao Tinder.

📱 Etapas para revisar o histórico de um dispositivo móvel:

- Abra o navegador no celular da vítima.

- Toque nos três pontos no canto superior direito.

- Selecione “Histórico” e procure logins relacionados ao Tinder ou Facebook.

- Copie as credenciais para uso posterior.

💻 Etapas para revisar o histórico de um computador:

- Acesse o computador da vítima e abra o navegador.

- Vá para as opções no canto superior direito.

- Selecione “Histórico” e pesquise resultados vinculados ao Tinder ou Facebook.

- Copie as credenciais para uso posterior.

Espionar o Tinder com Atividade do Google

A Atividade do Google é útil para acessar a conta do Tinder da vítima e outras redes sociais.

Etapas para acessar a atividade do Google:

- Entre no computador da vítima e abra o navegador.

- Visita Minha atividade do Google

- Faça login e selecione o período de tempo desejado.

Depois de fazer login, você verá uma lista de suas atividades recentes. A atividade é organizada por dia e horário. Você pode usar a barra de pesquisa e filtros para encontrar atividades específicas.

Espionar o Tinder com Localizar o telemóvel

Espionar o Tinder usando o recurso "Localizar o telemóvel" envolve acesso à conta do Google associada ao dispositivo da pessoa alvo para rastrear sua localização em tempo real. Este método requer acesso prévio à conta do Google e aos dispositivos confiáveis da vítima.

- Acesse o dispositivo da vítima e vá nas configurações do Google.

- Vá para a função “Encontre Meu Dispositivo” automaticamente ou através das configurações do Google.

- Entre na seção de privacidade e copie a senha de login da conta Google da vítima.

- No seu próprio dispositivo, faça login na conta Google da vítima usando as credenciais obtidas.

- Acesse a função “Encontre Meu Dispositivo” e rastreie a localização em tempo real do dispositivo da vítima.

Espionar o Tinder com localização na Linha cronológica do Google

Existem duas maneiras principais de espionar alguém no Tinder com Linha cronológica do Google

- Acessando a conta Google da vítima: Se alguém tiver a senha da conta do Google da vítima, poderá usá-la para fazer login no aplicativo Tinder. Uma vez logado, a pessoa poderá ver a localização atual e o histórico de localização da vítima.

- Instalando malware no dispositivo da vítima: Malware é um software malicioso que pode danificar um dispositivo ou roubar informações pessoais. Existem malwares que podem ser usados para rastrear a localização de um dispositivo sem o conhecimento do usuário.

Que outras maneiras existem de hackear o Tinder?

Existem alternativas mais avançadas e complexas para se infiltrar em contas e perfis de redes sociais, incluindo o aplicativo Tinder.

Hackear o Tinder com malware

Malware é um software malicioso que pode roubar informações ou assumir o controle de um dispositivo. Os hackers podem usar malware para se instalar no dispositivo de um usuário e depois roubar suas informações do Tinder, como senha ou histórico de bate-papo.

Hackear o Tinder com Inteligência Artificial

O hacking AI Tinder é o uso de técnicas de inteligência artificial (IA) para obter acesso não autorizado às informações dos usuários do Tinder ou para fazer alterações em suas contas. A IA pode ser usada para automatizar e melhorar ataques cibernéticos. Por exemplo, pode ser usado para:

- Quebrar senhas: A IA pode ser usada para treinar modelos que podem adivinhar senhas com mais eficiência do que humanos.

- Detectar vulnerabilidades: A IA pode ser usada para analisar códigos e sistemas em busca de vulnerabilidades que hackers possam explorar.

- Crie malware mais sofisticado: A IA pode ser usada para criar malware mais difícil de detectar e remover.

Hackear o Tinder com prompt de comando do Windows

Manipule o Tinder através do prompt de comando do Windows envolve a execução de comandos e funções no sistema operacional para obter acesso não autorizado ou fazer alterações. Este método pode conceder privilégios elevados a um invasor e a capacidade de executar ações indesejadas no sistema afetado.

Hackear o Tinder com Trojan

Hackear o Tinder com Trojans envolve o uso de malware disfarçado de aplicativos legítimos para enganar os usuários e obter acesso não autorizado aos seus sistemas. Uma vez instalados, os Trojans podem roubar informações confidenciais ou permitir que um invasor controle remotamente o sistema.

Hackear o Tinder com vírus

O vírus no contexto do Tinder é um código malicioso projetado para infectar sistemas de computador e causar danos, roubo de informações ou assumir o controle sem o consentimento do usuário. Ele se espalha por meio de arquivos legítimos ou pela exploração de vulnerabilidades de softwares.

Hackear o Tinder com spyware

Espionar o Tinder com spyware envolve monitorar e registrar as ações do usuário sem o conhecimento da vítima. Comprometer sua privacidade e coletar informações pessoais e confidenciais.

Hackear o Tinder com Adware

Já o adware é um tipo de software que exibe propagandas indesejadas em dispositivos ou navegadores sem o consentimento do usuário, geralmente instalado junto com outros softwares baixados.

Hackear o Tinder com Ransomware

Ransomware é um tipo de malware que criptografa arquivos em um computador ou sistema e exige um resgate para desbloqueá-los. Os ataques de ransomware geralmente ocorrem por meio de e-mails de phishing, downloads de arquivos infectados ou vulnerabilidades do sistema.

O ransomware pode ser usado para atacar os usuários do aplicativo. Por exemplo, um invasor pode enviar um e-mail de phishing que se faça passar por um e-mail do Tinder. O e-mail pode conter um link ou anexo que, se aberto, instalaria o ransomware no dispositivo do usuário.

Hackear o Tinder com injeção SQL

A injeção de SQL é uma vulnerabilidade de segurança que ocorre quando comandos SQL maliciosos são inseridos em consultas de uma aplicação web. Isso permite que invasores manipulem o banco de dados subjacente e obtenham acesso não autorizado ou extraiam informações confidenciais.

Os ataques de injeção de SQL normalmente ocorrem por meio de formulários de entrada de dados. No contexto do Tinder, um invasor poderia usar injeção de SQL para atacar o banco de dados do aplicativo.

Hackear o Tinder com envenenamento de DNS

O envenenamento de DNS, também conhecido como falsificação de DNS ou envenenamento de cache DNS, é uma técnica usada por cibercriminosos para redirecionar o tráfego da Internet para sites maliciosos. Consiste em corromper ou manipular o cache do sistema DNS (Domain Name System) para associar nomes de domínio legítimos a endereços IP fraudulentos.

Um invasor pode usar o envenenamento de DNS para redirecionar os usuários a um site falso que se faz passar pelo aplicativo Tinder. O site falso pode coletar informações pessoais dos usuários ou instalar malware em seus dispositivos.

Hackear o Tinder com roubo de cookies

Skimming de cookies é uma técnica usada para obter acesso não autorizado a cookies armazenados no navegador de um usuário. Ao roubar esses cookies, os invasores podem obter acesso a informações de login, como senhas e nomes de usuário, e se passar pelo usuário legítimo no site afetado.

Use o roubo de cookies para obter acesso às contas dos usuários. Por exemplo, o invasor pode instalar um script malicioso em um site que se faz passar pelo Tinder. O script malicioso pode roubar os cookies do usuário quando ele insere suas credenciais no site.

Hackear o Tinder com Spoofing

A falsificação pode envolver a falsificação de endereços IP, endereços de e-mail, números de telefone ou outros identificadores para fazer parecer que a comunicação vem de uma fonte legítima.

Hackear o Tinder com Hijacking

Por fim, o sequestro é um método avançado que pode envolver o controle de navegadores, a abertura de sessões de usuários ou a manipulação de redes DNS e Wi-Fi para assumir o controle de sistemas sem autorização.

Conselhos para manter o meu Tinder seguro

Manter seu perfil do Tinder seguro é crucial para garantir uma experiência positiva e proteger sua privacidade. Oferecemos algumas dicas:

- 🔒 Informações pessoais limitadas: Não revele muitas informações pessoais em seu perfil, como endereço exato, número de telefone ou informações financeiras. Mantenha a conversa inicial leve e focada em interesses comuns.

- 🔒 Verificação de perfil: Se o Tinder oferecer opções de verificação de perfil, considere aproveitá-las.

- 🔒 Configurações de privacidade: Revise e ajuste as configurações de privacidade no aplicativo. Você pode controlar quem vê seu perfil, fotos e outras informações pessoais.

- 🔒 Senha segura: Use uma senha forte que inclua letras maiúsculas, letras minúsculas, números e caracteres especiais.

- 🔒 Autenticação de dois fatores (2FA): Se o Tinder oferecer a opção de autenticação de dois fatores, ative-a.

- 🔒 Sair com sucesso: Certifique-se de sair do aplicativo corretamente, especialmente se você usa dispositivos compartilhados. Evite deixar sua sessão aberta em dispositivos públicos

Reage:

Curtir Eu adoro Eu me divirto Fico com raiva Isso me entristece Surpreenda-me