|

Hackear o TikTok

Imagens de explicação para Hackear um TikTok

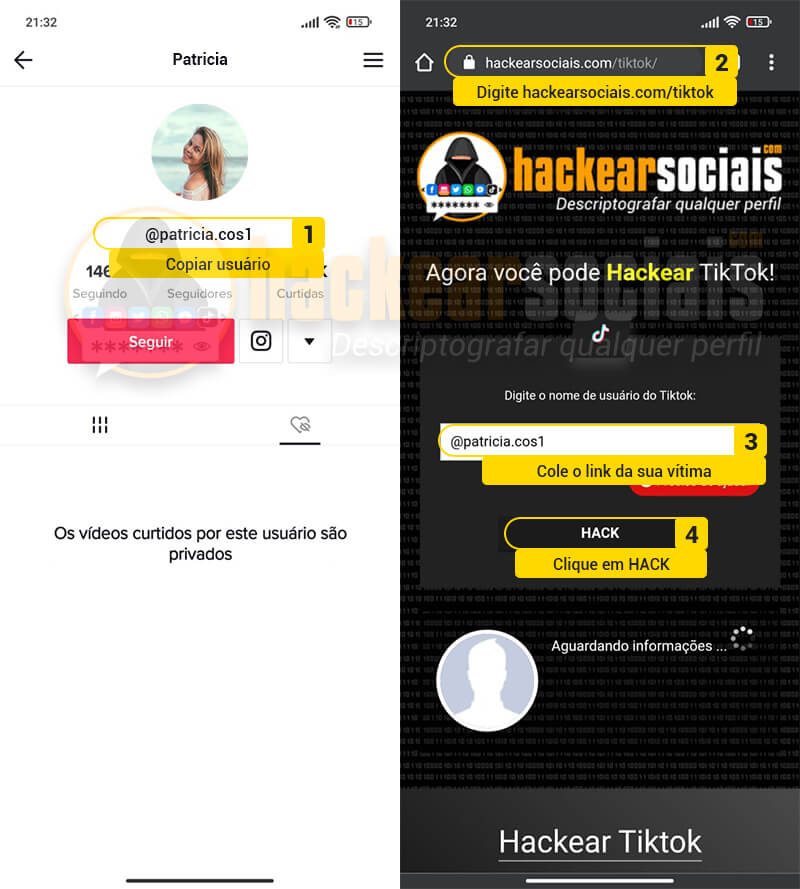

📱 Explicação de como hackear o TikTok a partir de um telemóvel

- 1️⃣Clique nos 3 pontos no perfil da pessoa que pretende piratear

- 2️⃣ Vai a https://hackearsociais.com/tiktok/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack".

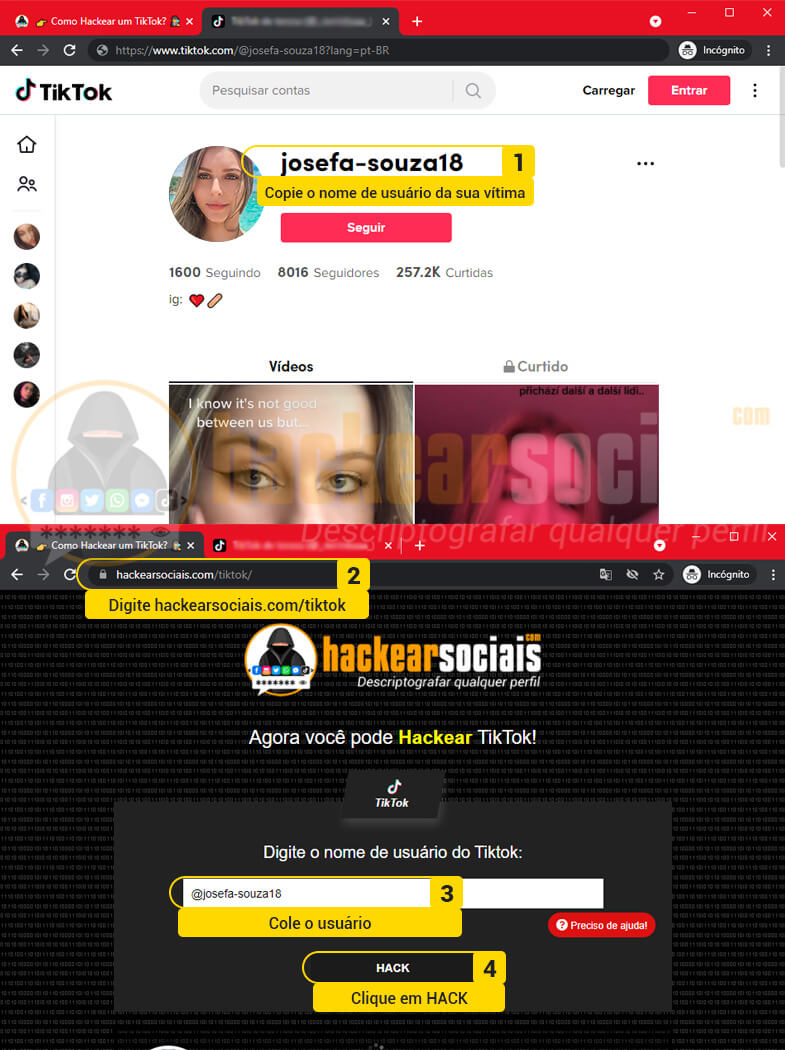

💻 Explicação de como hackear o TikTok a partir de um PC

- 1️⃣Copie a ligação para o perfil da pessoa que pretende piratear

- 2️⃣Vai a https://hackearsociais.com/tiktok/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack".

Se você estiver interessado em comprometer uma conta TikTok remotamente e discretamente, aqui estão métodos eficazes.

😈 Como hackear o TikTok passo a passo

Uma das maneiras mais fáceis e acessíveis de hackear uma conta TikTok é usar sites de hacking online, como Hackearsociais.com. Este site permite que você quebre a segurança de uma conta de mídia social em questão de minutos, sem a necessidade de conhecimentos técnicos.

O destaque desse método é que ele é gratuito e não requer nenhum conhecimento ou experiência prévia em hacking.

Métodos 2026 para hackear o TikTok

O TikTok é um aplicativo que hospeda uma grande quantidade de conteúdo exclusivo, marcas de sucesso e empresas com alto potencial de monetização. Se você está interessado em hackear e aproveitar perfis proeminentes no TikTok para obter lucro, aqui estão os métodos que certamente o ajudarão a atingir seus objetivos.

Hackear o TikTok com www.hack-pt.net

Um método amplamente utilizado e eficaz para hackear o TikTok e outras contas de mídia social é através do hack-pt.net. Esta plataforma de criação de página de login falsa permite simular o processo de login do TikTok, o que pode enganar seu alvo e permitir que você obtenha seu nome de usuário e senha em questão de minutos.

O processo é relativamente simples e é detalhado abaixo:

- Acesse o site hack-pt.net/tiktok/

- Navegue até a seção “Blogger” e selecione a página de login que você deseja que seu alvo use para inserir suas credenciais.

- Escolha por quanto tempo você deseja que a página de login falsa fique ativa.

- Crie o link e copie-o.

- Em seguida, envie o link para a pessoa que deseja hackear no TikTok, acompanhado de uma mensagem persuasiva para evitar que ela suspeite.

Assim que a pessoa inserir suas credenciais na página falsa, basta aguardar e você terá acesso total à sua conta TikTok.

Hackear o TikTok com keyloggeretico-pt.blogspot.com

Outra opção para obter benefícios de forma simples, remota e rápida é utilizar um Keylogger. Porém, é importante ter acesso ao dispositivo ou computador da pessoa que você deseja hackear, caso contrário o processo pode ficar complicado.

Para instalar um keylogger, depois de obter acesso ao dispositivo em questão, siga estes passos:

- Baixe um programa de pressionamento de tecla ou keylogger, como https://keyloggeretico-pt.blogspot.com

- Acesse o dispositivo da pessoa sem que ela perceba e instale o programa.

- Execute o programa em segundo plano e acompanhe em seus próprios dispositivos.

- Espere que a pessoa insira suas credenciais antes de obtê-las.

Hackear o TikTok com senhas salvas do navegador

Usar senhas armazenadas no navegador é uma opção confiável e conveniente se você deseja acessar uma conta TikTok discretamente. Se você tiver acesso aos dispositivos da pessoa afetada, basta acessar o Gerenciador de senhas.

Em seguida, encontre a opção de pesquisa e digite “TikTok”. Dessa forma, você pode copiar a senha da conta e obter acesso sem deixar rastros.

Hackear o TikTok a partir do registro de navegação Wi-Fi

Hackear uma conta TikTok através do registro de navegação Wi-Fi é um método amplamente utilizado graças a programas que permitem a manipulação de roteadores, como Sniffers ou analisadores de pacotes.

Network Sniffers são ferramentas que podem ser benéficas para vários usuários, mas também representam um risco significativo devido ao seu potencial malicioso:

- Não são apenas pessoas bem-intencionadas que usam Network Sniffers. Os cibercriminosos também os utilizam para acessar dados em uma rede.

- Ao monitorar o tráfego da Internet, como e-mails e mensagens, os hackers podem obter acesso a credenciais de login, informações confidenciais e dados financeiros, tornando-os ferramentas perigosas nas mãos erradas.

- A disponibilidade de Sniffers gratuitos online facilita o acesso desses criminosos cibernéticos a essas ferramentas.

Os cibercriminosos usam maliciosos Network Sniffers usando táticas de engano, como engenharia social e phishing, para persuadir as vítimas a baixar Sniffers maliciosos.

Hackear o TikTok com FraudGTP

Se você está procurando um especialista qualificado em métodos de hacking, considere a ajuda da FraudGTP, uma inteligência artificial especializada nesta área. Esta ferramenta teve origem na dark web e foi projetada para responder a qualquer pergunta sem restrições, mesmo aquelas relacionadas a atividades ilícitas, como hackeamento de contas TikTok.

Seu funcionamento é semelhante ao de outras inteligências artificiais; você simplesmente precisa fazer uma pergunta sobre como hackear uma conta TikTok passo a passo e, em poucos minutos, ele fornecerá uma lista detalhada das etapas a seguir. Além disso, está IA também oferece outros programas que podem ajudá-lo a atingir seus objetivos com mais rapidez.

Espionar o TikTok a partir do Histórico do navegador

Para aproveitar os pontos fracos do navegador e acessar informações relevantes, você pode seguir estes passos:

💻 Em computadores:

- Acesse fisicamente o computador da pessoa e abra o navegador.

- Use atalhos de teclado ou procure a opção “Histórico” no menu do navegador.

- Uma vez no histórico, você pode excluir ou revisar sessões ativas do TikTok.

📱 Em dispositivas movéis:

- Acesse o dispositivo móvel da pessoa e abra o navegador.

- Encontre o menu (geralmente três pontos no canto superior direito) e selecione “Histórico”.

- Procure entradas relacionadas ao TikTok.

- Se o usuário não estiver desconectado do TikTok em seu dispositivo, você poderá acessar sua conta e navegar por mensagens e contatos.

Se encontrar resultados relacionados ao TikTok, você pode clicar no link para entrar na conta da pessoa e realizar um hack.

Espionar com Atividade do Google

O Google é um navegador versátil que inclui a capacidade de registrar uma ampla variedade de atividades em tempo real. Se você quiser usar essas informações para acessar uma conta TikTok de forma não autorizada, siga estas etapas:

- Certifique-se de ter acesso aos dispositivos da pessoa afetada.

- Digitar "Minha atividade" do Google.

- Examine o registro de atividades da sua conta do Google em busca de dados relacionados ao TikTok.

Espionar o TikTok com Localizar o telemóvel

"Localizar o telemóvel" é uma ferramenta útil para localizar seus dispositivos e, assim como os navegadores, armazena informações detalhadas do usuário. Essas informações podem ser usadas para acessar perfis do TikTok ou outras redes sociais. O processo é simples:

- Acesse a conta Google da pessoa que você deseja hackear.

- No seu navegador, acesse as opções do Google e escolha "Localizar o telemóvel".

- Selecione o dispositivo que a vítima usa com mais frequência na lista de dispositivos vinculados.

- Finja ser o suporte do TikTok e solicite acesso ao aplicativo, ligando para o seu dispositivo para ser mais convincente.

- Assim que a pessoa cair na armadilha, use suas credenciais para acessar sua conta TikTok.

Espionar o TikTok com localização na Linha cronológica do Google

O Google Maps oferece um recurso chamado Linha cronológica que mostra detalhes precisos dos lugares que alguém visitou. Para saber os lugares que a pessoa que você deseja espionar visitou, siga estes passos:

- Acesse o Google Maps a partir do dispositivo móvel da pessoa que você deseja espionar.

- Toque no ícone de opções adicionais.

- Selecione "Compartilhar minha localização em tempo real".

- Defina a duração do compartilhamento de localização em tempo real.

- Envie o link para o seu próprio dispositivo.

- Desative as notificações do Google Maps para que a pessoa não perceba que você está compartilhando a localização dela em tempo real.

- Por fim, acesse o link no seu dispositivo e monitore a localização da pessoa sem deixar rastros.

Que outras maneiras existem de hackear TikTok?

Se você deseja acessar contas TikTok de marcas ou influenciadores, os métodos acima podem não ser suficientes. Por este motivo, iremos fornecer-lhe alternativas eficazes para entrar permanente e remotamente numa conta TikTok.

Hackear o TikTok com malware

Ao usar malware você pode infectar e danificar dispositivos, pois é um software malicioso responsável por roubar informações, causar danos, extorquir ou controlar um sistema remotamente.

Sob este método, você pode coletar credenciais e usuários de qualquer rede social desejada. Incluindo TikTok.

Hackear o TikTok com Inteligência Artificial

Se você possui recursos financeiros para investir em Inteligência Artificial capaz de fornecer informações detalhadas e irrestritas para hackear sistemas, dispositivos ou redes sociais, esta opção é definitivamente valiosa, pois seus resultados são garantidos.

Hackear o TikTok com o prompt de comando do Windows

No prompt de comando do Windows, você pode executar códigos que permitem comprometer qualquer conta TikTok à vontade. Dessa forma, você pode ter acesso total ao dispositivo e, portanto, a tudo que está nele, incluindo contas de redes sociais como o TikTok

Hackear o TikTok com Trojan

Um Trojan é um tipo de malware que se disfarça como software legítimo, muitas vezes apresentando-se como algo semelhante a aplicativos inofensivos, como Loggins ou Scam.

Sua principal função consiste em abrir um backdoor para o sistema infectado, permitindo que invasores acessem e apreendam remotamente informações confidenciais, como senhas de redes sociais, e-mails, dados bancários, ou mesmo assumam o controle do sistema remotamente.

Hackear o TikTok com vírus

Um vírus representa uma forma de malware que se espalha e contamina arquivos e programas em um sistema. Sua principal função é se auto-replicar e causar estragos no sistema, seja alterando ou destruindo arquivos, degradando o desempenho do sistema ou até mesmo roubando informações valiosas.

Este método é muito eficaz, pois permite descobrir falhas de segurança, acessar contas TikTok e apagar quaisquer rastros após a conclusão do hack.

Hackear o TikTok com Spyware

O spyware pode ser instalado em um sistema sem consentimento e sem que o usuário perceba. Seu principal objetivo é espionar as atividades do usuário como histórico de navegação, senhas, dados bancários e enviar essas informações a terceiros sem o conhecimento do usuário.

Hackear o TikTok com Adware

Adware é um tipo de software que exibe publicidade indesejada na forma de janelas pop-up. Algumas formas de adware também podem coletar informações do usuário para personalizar os anúncios exibidos. Os dados coletados podem incluir credenciais ou senhas de rede de usuários.

Hackear o TikTok com Ransomware

Ransomware é um tipo de malware que criptografa ou bloqueia o acesso aos arquivos do sistema e exige um resgate na forma de dinheiro em troca da restauração do acesso. Seu principal objetivo é extorquir dinheiro, senhas e outros dados dos usuários em troca da liberação de arquivos bloqueados. Esses programas maliciosos podem se esconder em aparências legítimas, às vezes até disfarçados como ferramentas úteis como “Encontre Meu Dispositivo”.

Hackear o TikTok com injeção de SQL

A injeção de SQL se torna um recurso de ataque quando os aplicativos da Web apresentam pontos fracos na maneira como verificam a entrada do usuário. Nessa situação, os invasores podem aproveitar para acessar, alterar ou excluir informações do banco de dados, obter dados sensíveis e até assumir o controle do sistema.

Essas abordagens maliciosas podem ser realizadas por meio de estratégias como phishing ou ataques de força bruta e, em algumas ocasiões, são utilizadas técnicas de inteligência artificial. Assim, a possibilidade de entrar em uma conta TikTok é alcançada sem que o usuário afetado tenha meios eficazes para evitá-lo.

Hackear o TikTok com envenenamento de DNS

Baseia-se na manipulação das informações armazenadas no cache de um servidor DNS. Sua função é redirecionar o tráfego da Internet para sites maliciosos ou falsificados. Esses sites geralmente são criados em páginas de hackers online ou por meio de login.

Hackear o TikTok com cookies

Um ataque de cookie geralmente se origina devido a falhas no gerenciamento de sessões de um aplicativo.

Este tipo de ataque é usado para acessar contas de usuários legítimos sem a necessidade de saber suas credenciais de login.

A ideia central desse ataque é assumir o controle dos cookies que são gerados quando você faz login no TikTok e depois utilizá-los em outro dispositivo para obter acesso não autorizado à conta.

Para realizar este procedimento é necessário ter acesso ao dispositivo móvel ou computador da pessoa afetada e seguir os seguintes passos:

- Abra o navegador que a pessoa usa regularmente.

- Acesse a loja de extensões do navegador e baixe uma extensão chamada "Editor de cookies". Se você usa o Chrome, pode encontrá-lo clicando no seguinte link: Editor de Cookies.

- Depois que a extensão estiver instalada, acesse o TikTok no navegador.

- Em seguida, use a extensão para gerenciar cookies manualmente.

- Através da extensão, você pode compartilhar cookies do TikTok com outro dispositivo e assim obter acesso ao perfil da pessoa afetada.

Hackear o TikTok com Spoofing

Spoofing é uma estratégia que envolve falsificar ou manipular informações de identificação para fazer parecer que vêm de uma fonte legítima. Desta forma, os destinatários podem ser induzidos a acreditar que a comunicação ou a origem dos dados é autêntica.

Hackear o TikTok com Hijacking

O sequestro ocorre quando alguém assume o controle não autorizado de um recurso ou processo. Na computação, pode incluir o sequestro de sessões de usuários, o redirecionamento do tráfego da web ou o controle de um navegador, entre outras coisas. É uma atividade maliciosa que compromete a segurança online.

Ele permite que o invasor obtenha acesso e controle sobre o sistema ou recurso alvo.

- Sequestro de sessão: ocorre quando um invasor assume o controle da sessão de um usuário em um aplicativo ou site, permitindo que ele execute ações em nome do usuário sem o seu conhecimento.

- Sequestro de DNS: envolve um invasor que modifica as solicitações de DNS de um usuário para redirecioná-lo para sites falsos ou maliciosos, em vez de sites legítimos que ele estava tentando visitar.

- Sequestro de navegador: ocorre quando um programa malicioso ou extensão de navegador assume o controle do navegador do usuário, alterando suas configurações, como a página inicial ou o mecanismo de pesquisa, para redirecionar o usuário para sites indesejados ou exibir anúncios.

- Sequestro remoto: envolve assumir o controle não autorizado de um dispositivo ou sistema por meio de vulnerabilidades ou métodos maliciosos, permitindo ao invasor manipulá-lo ou acessá-lo sem autorização.

Conselhos para manter o meu TikTok seguro

Proteger sua conta do Instagram contra hackers é essencial para manter sua privacidade e segurança online. Aqui estão algumas dicas para melhorar a segurança da sua conta:

- 🔒 Use uma senha forte.

- 🔒 Ative a autenticação de dois fatores (2FA).

- 🔒 Proteja seu e-mail associado.

- 🔒 Saia de dispositivos não utilizados.

- 🔒 Não compartilhe senhas.

- 🔒 Verifique os aplicativos conectados.

- 🔒 Proteja seu dispositivo.

- 🔒 Seja cauteloso com estranhos.

- 🔒 Monitore sua atividade.

- 🔒 Fique alerta para sinais de hacking.

Reage:

Curtir Eu adoro Eu me divirto Fico com raiva Isso me entristece Surpreenda-me