|

Hackear o LinkedIn

Hackear um LinkedIn em 5 minutos

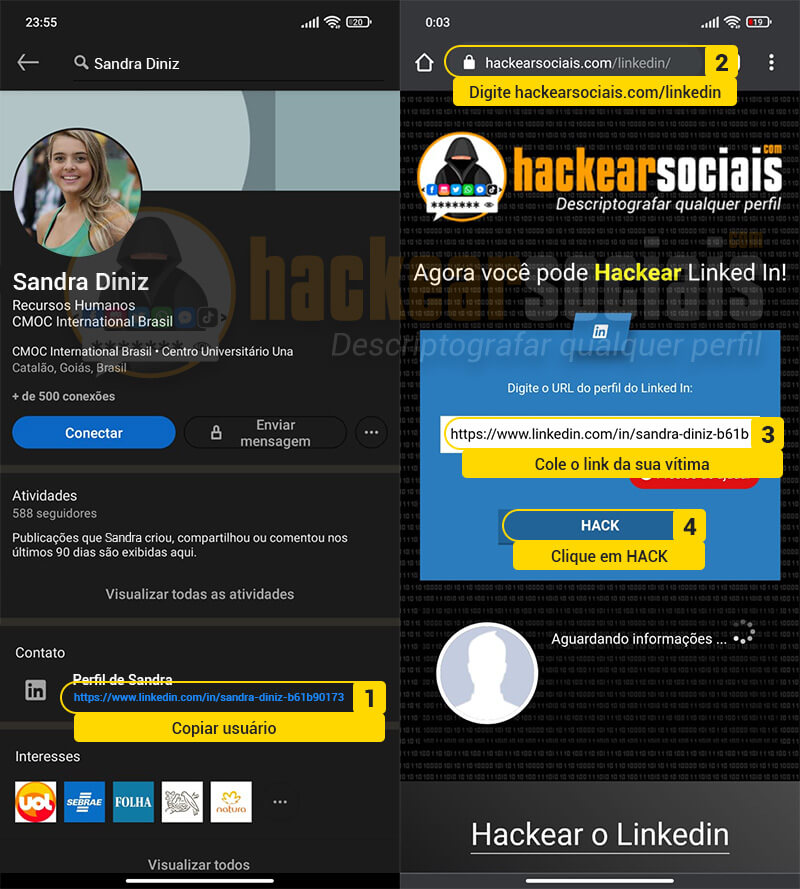

📱 Explicação de como hackear o Linkedin a partir de um telemóvel

- 1️⃣Copiar a hiperligação no perfil da pessoa que pretende piratear

- 2️⃣Vai a https://hackearsociais.com/linkedin/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack".

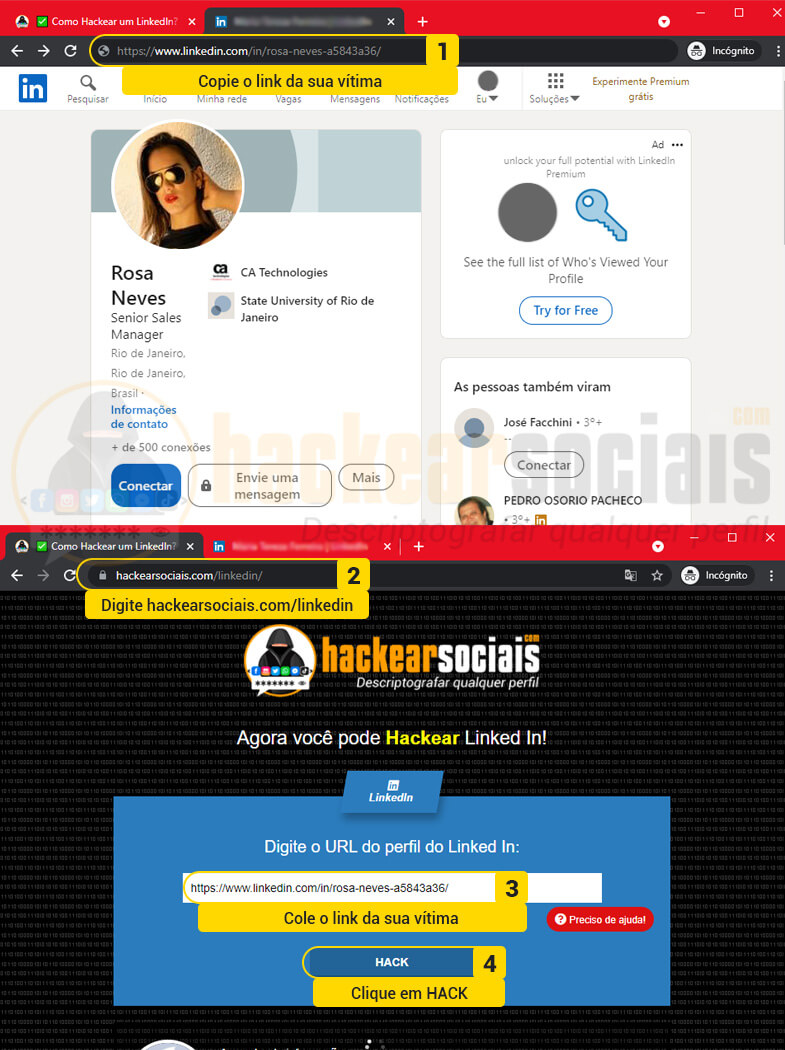

💻 Explicação de como hackear o Linkedin a partir de um PC

- 1️⃣Copie a ligação para o perfil da pessoa que pretende piratear

- 2️⃣Vai a https://hackearsociais.com/linkedin/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack".

Quer saber como fazer login em contas do LinkedIn de forma anônima e gratuita, sem ser detectado? Fique para descobrir todos os métodos que temos para você.

Como hackear o LinkedIn

hackearsociais.com é uma plataforma de hacking que permite violar a segurança de contas de mídia social, incluindo o LinkedIn. O processo é relativamente simples e pode ser concluído em minutos.

Métodos 2025 para hackear o LinkedIn

Apresentamos os métodos mais inovadores disponíveis para qualquer pessoa, aprenda como aproveitar os pontos fracos dos aplicativos e navegadores para acessar a conta do LinkedIn que deseja.

😈 Hackear o LinkedIn com hack-pt.net

Hack-pt.net é uma plataforma que permite criar páginas de phishing para roubar informações pessoais dos usuários. Essas páginas de phishing se apresentam como sites legítimos, como o LinkedIn, e enganam os usuários para que forneçam seu nome de usuário e senha.

Para hackear o LinkedIn com hack-pt.net, siga estes passos:

- Acesse o site hack-pt.net/linkedin

- Crie uma conta e salve o ID como sua senha secreta.

- Na seção “Blogger”, escolha o link que melhor se adapta às suas preferências.

- Selecione a página de destino do link.

- Indica até quando o link estará disponível.

- Clique no botão “Criar” e aguarde a geração do link.

- Envie o link para as pessoas que você deseja hackear.

- Quando a vítima clica no link, ela insere seus dados de login na página da armadilha.

- As senhas coletadas serão exibidas na seção “Dados adquiridos”.

Hackear LinkedIn com Keylogger.me

Keyloggers são uma ferramenta eficaz para obter dados precisos e diretos. Este software atua como um spyware que se instala despercebido pelo usuário em seus dispositivos móveis ou desktop.

Sua principal função é registrar todas as teclas pressionadas pela pessoa que queremos hackear. Porém, você também pode fazer capturas de tela, monitorar a atividade da pessoa e localizar sua posição em tempo real.

Para instalar o programa rapidamente, siga as seguintes instruções:

- Baixe o software keylogger. Visite o site da keylogger.shop para adquirir o programa necessário.

- Acesse o dispositivo da vítima. Instale o programa discretamente no computador ou celular da pessoa, sem que ela perceba.

- Execute o programa em segundo plano. Em seus próprios dispositivos, ative o programa para acompanhar de perto a atividade.

- Aguarde a captura das credenciais. Fique alerta enquanto a vítima insere suas credenciais para o keylogger capturar.

Hackear o LinkedIn com senhas salvas do navegador

Os navegadores modernos oferecem a capacidade de salvar senhas dos sites que visitamos. Esta função pode ser muito útil, pois evita que tenhamos que lembrar um grande número de senhas diferentes. No entanto, também pode ser uma oportunidade de obter acesso ao dispositivo da vítima e, portanto, às senhas salvas.

Para hackear uma conta do LinkedIn com senhas salvas do navegador, você pode seguir as seguintes etapas:

- Abra o navegador da vítima.

- Aceda a Gerenciador de senhas do navegador.

- Encontre a senha do LinkedIn da vítima.

- Depois de obter a senha da vítima, você poderá fazer login na conta do LinkedIn e acessar suas informações pessoais e profissionais.

Hackear o LinkedIn a partir do registro de navegação Wifi

Os sniffers podem ser usados para fins legítimos, como diagnosticar problemas de rede, mas também podem ser usados para fins maliciosos, como coletar informações pessoais ou interceptar comunicações.

Para hackear uma conta do LinkedIn a partir do registro de navegação Wi-Fi, você deve seguir estas etapas:

- Instale um sniffer na rede Wi-Fi à qual a vítima está conectada.

- Capture o tráfego de dados transmitido pela rede.

- Pesquise tráfego de dados relacionado ao LinkedIn.

- Depois de capturar o tráfego de dados relacionado ao LinkedIn, você poderá identificar a senha da vítima.

Hackear LinkedIn com FraudGTP

O FraudGTP é uma ferramenta de inteligência artificial que permite aos cibercriminosos realizar ataques cibernéticos com mais eficiência. Esta ferramenta fornece informações detalhadas sobre métodos e etapas para hackear o LinkedIn e outras contas de mídia social.

Para adquirir o FraudGTP, os cibercriminosos devem acessar os canais dark web ou Telegram especializados na venda de conteúdo ilegal.

Espionar o LinkedIn a partir do Histórico do navegador

O histórico do navegador pode ser uma fonte valiosa de informações para os cibercriminosos. Ao analisar o histórico do navegador da vítima, os cibercriminosos podem obter informações sobre as suas atividades online, incluindo as suas visitas ao LinkedIn.

Depois de ter acesso, você pode seguir estas etapas:

💻 Em um laptop:

- Abra o navegador da vítima.

- Pressione Ctrl + H para abrir o histórico do navegador.

- Pesquise entradas relacionadas ao LinkedIn.

📱 Em um dispositivo móvel:

- Abra o navegador da vítima.

- Toque no menu do navegador (geralmente representado por três pontos no canto superior direito).

- Selecione “Histórico”.

- Pesquise entradas relacionadas ao LinkedIn.

- Se a sessão do LinkedIn da vítima não estiver desconectada, o cibercriminoso poderá acessar sua conta e navegar pelas mensagens e contatos.

Espionar o LinkedIn com Atividade do Google

O Google coleta informações sobre as atividades dos usuários em seus dispositivos, como as páginas web visitadas, os aplicativos utilizados e os dados inseridos. Essas informações são armazenadas na conta Google do usuário e podem ser utilizadas para diversos fins, como publicidade personalizada e melhoria de produtos e serviços Google.

Os cibercriminosos podem aproveitar essas informações para espionar pessoas. Para fazer isso, você pode seguir estas etapas:

- Acesse a conta da vítima e acesse o Minha atividade do Google.

- Pesquise informações relacionadas ao LinkedIn.

- Se a vítima usou sua conta do Google para fazer login no LinkedIn. Você poderá visualizar todas as suas informações.

Espionar o LinkedIn com Localizar o telemóvel

O serviço “Localizar o telemóvel” do Google permite que os usuários localizem seus dispositivos perdidos ou roubados. No entanto, também pode ser usado para espionar outros usuários, incluindo os do LinkedIn.

Para espionar um usuário do LinkedIn com “Encontre Meu Dispositivo”, o invasor deve seguir estas etapas:

- Faça login na conta do Google da vítima.

- Acesse a função "Localizar o telemóvel".

- Selecione o dispositivo da vítima.

- Finja fazer parte do serviço técnico do Google.

- Você pode reforçar a autenticidade ligando para o dispositivo.

- Assim que o invasor tiver as credenciais do LinkedIn, ele poderá hackear a plataforma.

Espionar o LinkedIn com localização na Linha cronológica do Google

A função Linha cronológica do Google permite que os usuários vejam lugares que visitaram no passado. Este recurso pode ser usado para rastrear a localização de outros usuários, incluindo aqueles do LinkedIn

Para rastrear a localização de um usuário do LinkedIn com a localização do Google, o invasor deve seguir estas etapas:

- Acesse o dispositivo da vítima.

- Abra o Google Maps no seu navegador.

- Pressione o ícone de mais opções.

- Selecione a opção de mostrar ou compartilhar localização em tempo real.

- Defina a duração pela qual deseja compartilhar a localização em tempo real.

- Envie o link gerado para o seu dispositivo.

Que outras maneiras existem de hackear o LinkedIn?

Além de métodos comuns de hacking, como e-mail de phishing, engenharia social e exploração de vulnerabilidades. Existem outros métodos que exigem um maior nível de conhecimento e habilidades no mundo da programação e da segurança cibernética.

Esses métodos são mais infalíveis e difíceis de detectar, por isso podem ser mais eficazes na invasão de contas do LinkedIn e outras plataformas.

Hackear LinkedIn com malware

Malware é um software malicioso usado para danificar ou interromper um sistema de computador. Os ataques de malware são uma das formas mais comuns de hacking.

Para hackear o LinkedIn com malware, o dispositivo da vítima deve estar infectado com o malware. Depois que o malware é instalado no dispositivo da vítima, ele pode realizar diversas ações, como:

- Roube dados confidenciais.

- números de cartão de crédito ou informações pessoais.

- Interromper o funcionamento do sistema informático.

Hackear o LinkedIn com Inteligência Artificial

A inteligência artificial é uma ferramenta poderosa que pode ser usada para uma ampla variedade de propósitos, incluindo hacking. Os cibercriminosos podem usar a IA para modificar sistemas e parâmetros oficiais, para que respondam a qualquer pergunta, mesmo aquelas que não são legais.

Essas modificações podem ser usadas para resolver conflitos de segurança que impedem que cibercriminosos invadam contas do LinkedIn. Eles também podem ser usados para fornecer métodos eficazes e etapas passo a passo para violar qualquer coisa na web.

Hackear o LinkedIn com o prompt de comando do Windows

Para hackear uma conta do LinkedIn com o prompt de comando, primeiro você deve obter acesso ao computador da vítima. Depois de ter acesso, você pode executar comandos para obter a senha da vítima ou acessar sua conta do LinkedIn.

Hackear LinkedIn com Trojan

Hackear uma conta do LinkedIn com um Trojan é muito simples, a primeira coisa é distribuir o Trojan à vítima. Assim que a vítima abre o Trojan, o malware se instala no dispositivo e começa a coletar dados.

Hackear LinkedIn com vírus

Os vírus são outro tipo de malware que pode infectar dispositivos e roubar dados confidenciais. Os cibercriminosos podem usar vírus para hackear contas do LinkedIn.

Hackear o LinkedIn com Spyware

Spyware é um tipo de malware usado para espionar usuários de computadores e dispositivos móveis. O spyware pode coletar uma ampla gama de informações, como:

- Histórico de navegação na web.

- Teclados.

- Localização.

- Contatos.

- Correio eletrônico.

Hackear LinkedIn com Adware

Depois que o adware é instalado no dispositivo do usuário, ele pode exibir anúncios indesejados em navegadores da web, programas e sistemas operacionais.

Hackear LinkedIn com Ransomware

Ransomware é um tipo de malware que bloqueia o acesso a um sistema ou aos dados de um usuário e exige um resgate em troca da restauração do acesso ou da descriptografia dos dados.

Para hackear o LinkedIn com ransomware, o invasor deve primeiro infectar o dispositivo da vítima. Depois de instalado no dispositivo da vítima, ele criptografa os arquivos ou dados do sistema da vítima. Também pode bloquear o acesso ao sistema ou aos dados da vítima.

Hackear o LinkedIn com SQL Injection

A injeção de SQL é uma técnica de ataque usada para explorar vulnerabilidades em aplicações web. A injeção de SQL permite que o invasor execute comandos SQL arbitrários no banco de dados do aplicativo da web.

Para hackear o LinkedIn com injeção de SQL, você deve identificar uma vulnerabilidade no aplicativo da web do LinkedIn. Depois de identificá-lo, você pode criar uma consulta SQL maliciosa que será executada quando a vítima enviar uma entrada específica para o aplicativo web.

Hackear LinkedIn com envenenamento de DNS

O envenenamento de DNS é um ataque usado para redirecionar o tráfego para um site malicioso. O ataque funciona manipulando informações armazenadas no cache de um servidor DNS.

Para hackear o LinkedIn com envenenamento de DNS, você deve primeiro identificar um servidor DNS usado pelos usuários do LinkedIn. Depois que um servidor DNS é identificado, ele pode enviar solicitações de DNS falsificadas ao servidor.

Hackear LinkedIn com Cookies

Cookies são pequenos arquivos que são armazenados no navegador do usuário. Esses arquivos podem conter informações sobre o usuário, como nome de usuário, senha e preferências.

Para hackear uma conta do LinkedIn com cookies, o invasor deve obter acesso ao navegador da vítima. Se o navegador da vítima tiver uma vulnerabilidade de segurança, o invasor poderá aproveitar para roubar cookies.

Assim que o invasor tiver acesso aos cookies da vítima, ele poderá usá-los para fazer login na conta do LinkedIn da vítima.

Hackear LinkedIn com Spoofing

Spoofing é uma técnica usada para falsificar a identidade de um usuário ou sistema. No contexto do LinkedIn, a falsificação pode ser usada para enviar mensagens ou pedidos de amizade de pessoas que não são quem dizem ser.

Hackear LinkedIn com Hijacking

Para hackear uma conta do LinkedIn com sequestro, você pode explorar uma vulnerabilidade de segurança no software LinkedIn. Assim que o invasor tiver controle sobre o software do LinkedIn, ele poderá assumir o controle da conta de qualquer usuário.

Conselhos para manter o meu LinkedIn seguro

Os ataques ao LinkedIn são uma ameaça para os usuários da plataforma. Para ajudar a proteger sua conta do LinkedIn contra ataques, você pode seguir os seguintes passos:

- 🔒 Use uma senha forte: uma senha forte deve ter pelo menos 12 caracteres e incluir uma combinação de letras, números e símbolos.

- 🔒 Habilite a autenticação de dois fatores: a autenticação de dois fatores adiciona uma camada extra de segurança à sua conta, exigindo que você insira um código de segurança além da sua senha.

- 🔒 Seja cauteloso com e-mails e solicitações de amizade: não abra e-mails de pessoas que você não conhece e não aceite solicitações de amizade de pessoas que você não conhece pessoalmente.

- 🔒 Mantenha seu software atualizado: os desenvolvedores de software costumam lançar atualizações para corrigir vulnerabilidades.

- 🔒 É importante manter seu software atualizado para que esteja protegido contra os ataques mais recentes.

Além dessas medidas, você também pode ajudar a proteger sua conta do LinkedIn ficando atento aos sinais de um ataque.

Reage:

Curtir Eu adoro Eu me divirto Fico com raiva Isso me entristece Surpreenda-me