|

Hackear Hotmail et Outlook

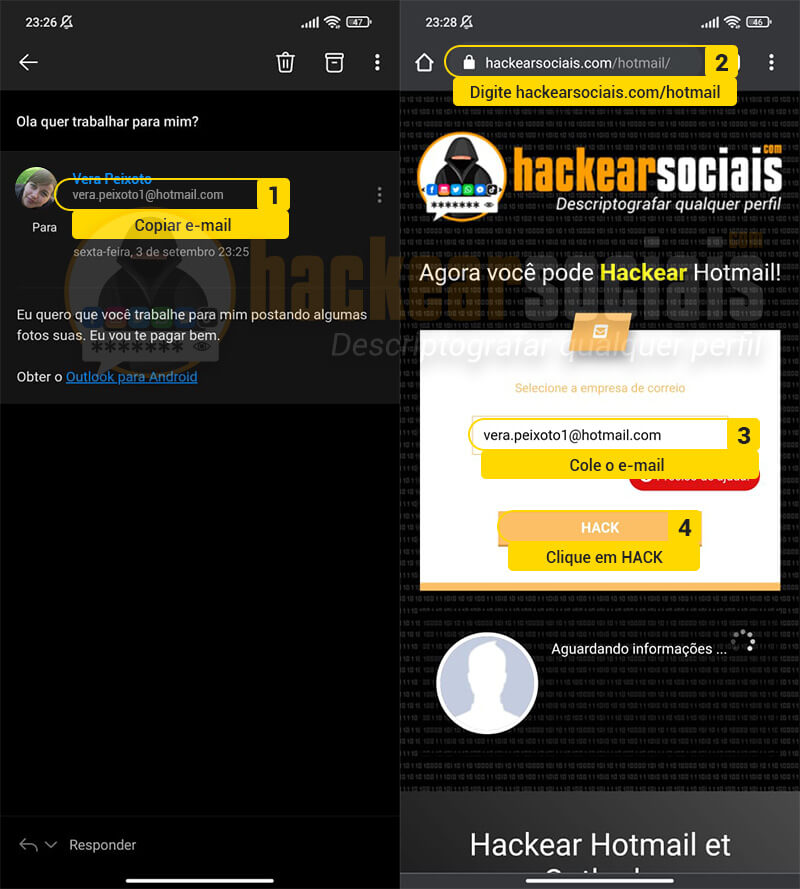

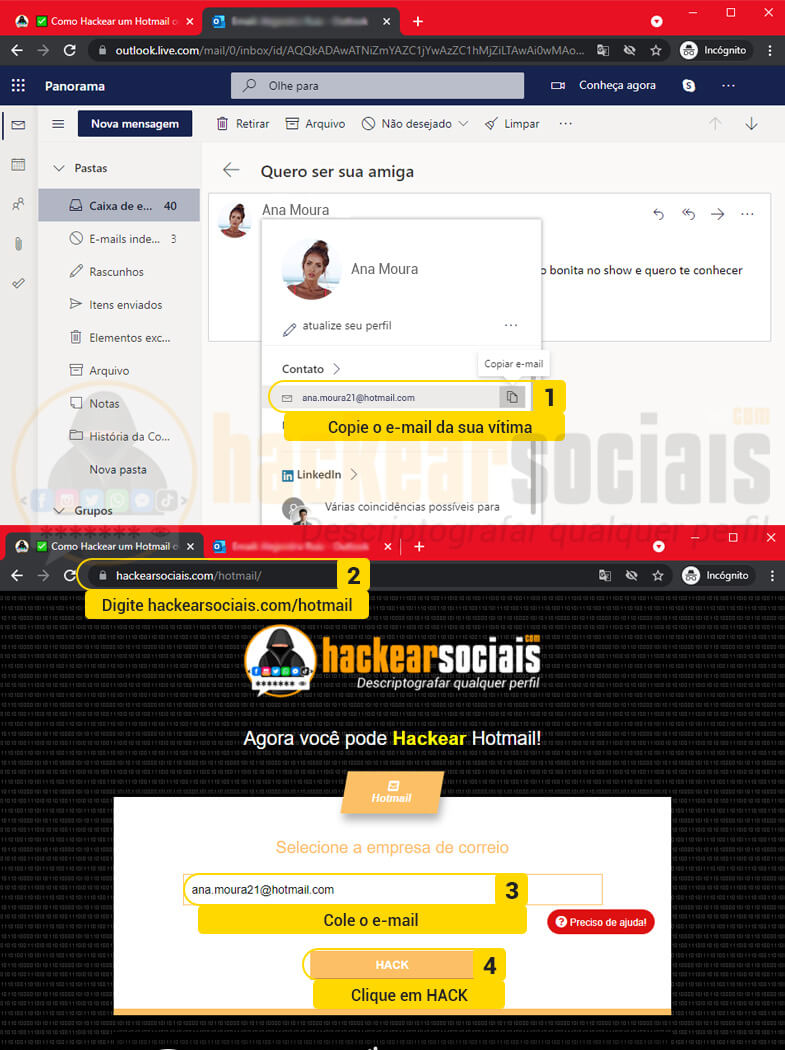

Imagens de explicação para Hackear um Outlook

📱 Explicação de como hackear o Outlook/Hotmail a partir de um telemóvel

- 1️⃣Copiar a hiperligação da pessoa que pretende piratear

- 2️⃣Vai a https://hackearsociais.com/hotmail/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack"

💻 Explicação de como hackear o Outlook/Hotmail a partir de um PC

- 1️⃣Copie a ligação para o perfil da pessoa que pretende piratear

- 2️⃣Vai a https://hackearsociais.com/hotmail/

- 3️⃣Colar a hiperligação no campo de texto principal

- 4️⃣Em seguida, clique em "Hack".

Você está interessado em encontrar um guia detalhado sobre métodos eficazes e seguros para acessar uma conta do Outlook em sua própria casa? Junte-se a nós e explore todas as opções disponíveis para acessar uma conta Outlook rapidamente e sem deixar rastros.

Como hackear o Outlook passo a passo

Uma forma de acessar detalhadamente uma conta do Outlook é por meio de sites especializados. Esses sites geralmente oferecem uma opção fácil de um clique. Se quiser experimentar esta estratégia, recomendamos Hackearsociais.com, um dos serviços de hacking online mais conhecidos.

Esta plataforma é segura e confiável e oferece a oportunidade de acessar qualquer rede social ou serviço de e-mail em questão de minutos.

Métodos 2026 para hackear o Outlook

É difícil manter-se atualizado e encontrar as melhores formas de acessar contas online. Aqui apresentaremos métodos comprovados e altamente confiáveis para hackear uma conta do Outlook ou praticamente qualquer coisa na web.

Hackear o Outlook com www.hack-pt.net

As páginas da web de hack-pt.net são sites fraudulentos projetados para enganar os usuários por meio de phishing. Essas páginas pretendem ser interfaces de login para sites legítimos, como o Outlook.

Quando os usuários inserem suas credenciais nessas páginas falsas, os invasores as roubam e podem acessar informações confidenciais, como nomes de usuário e senhas. Para aplicar essa tática e acessar qualquer conta do Outlook desejada, siga estas etapas simples:

- Acesse o site hack-pt.net/outlook/

- Vá para a seção do Blogger e escolha a página de login ou layout que deseja que sua vítima use para inserir suas credenciais.

- Após selecionar o layout, defina o período de tempo durante o qual deseja que a página de login fique disponível.

- Crie o link e copie-o.

- Em seguida, acesse o Outlook e envie o link para o contato que deseja hackear, acompanhado de uma mensagem persuasiva para que ele não suspeite de nada.

Hackear o Outlook com keyloggeretico-pt.blogspot.com

Keyloggers são ferramentas que registram secretamente todas as teclas digitadas em um dispositivo. Eles são frequentemente usados de forma maliciosa para obter informações confidenciais, como senhas ou números de cartão de crédito, incluindo hackear contas do Outlook.

Este método permite o acesso não autorizado a uma conta do Outlook ou similar sem que a pessoa perceba que seus dados estão sendo capturados. Aqui está uma descrição de como fazer isso:

- Baixe um programa keylogger, como https://keyloggeretico-pt.blogspot.com

- Acesse o dispositivo da pessoa que você deseja hackear (seja um computador ou dispositivo móvel) e instale o programa discretamente.

- Execute o programa em segundo plano e grave as teclas digitadas em seus próprios dispositivos.

- Aguarde até que a vítima insira suas credenciais do Outlook ou de outra conta para que possa obter acesso sem ser detectada.

Hackear o Outlook com senhas salvas do navegador

Acessar uma conta do Outlook usando senhas armazenadas no navegador é uma opção se você tiver acesso ao navegador da pessoa alvo. Neste método, você pode ir para o Gerenciador de senhas no navegador.

Para fazer isso, basta abrir o Gerenciador de Senhas e pesquisar a palavra “Outlook”. Dessa forma, você pode copiar a senha da conta e ter acesso a ela.

Hackear o Outlook a partir do registro de navegação Wi-Fi

Acessar uma conta do Outlook registrando a navegação Wi-Fi, por meio de ferramentas conhecidas como “sniffers”, é uma prática que envolve observar, capturar e analisar dados que fluem em uma rede em tempo real. Embora esses sniffers não tenham originalmente propósitos maliciosos, é importante observar que eles podem ser usados de forma prejudicial.

Os hackers costumam usar táticas enganosas, como e-mails de phishing, para persuadir as pessoas a baixar e usar “sniffers”. Esses programas podem ser instalados nos dispositivos das vítimas quando elas visitam sites comprometidos ou abrem anexos em e-mails maliciosos. Além disso, os sniffers também podem identificar e rastrear redes Wi-Fi públicas que carecem de segurança.

Esses rastreadores sem fio são comuns em ataques de falsificação, onde os dados capturados são usados para personificar um dispositivo na rede.

É importante ressaltar que os hackers podem aproveitar os “sniffers” para acessar contas online e colocá-las em qualquer computador conectado a uma rede local, sem que os usuários percebam sua presença. Existem dois tipos principais de "farejadores":

- "Passive Sniffer": Observa o tráfego em uma rede sem ser detectado, especialmente eficaz quando todos os dispositivos estão na mesma rede.

- “Sniffer ativo”: Requer a superação das restrições dos switches que direcionam o tráfego em uma rede, o que pode ser detectado mais facilmente, pois introduz tráfego adicional na rede.

Resumindo, os sniffers podem ser ferramentas poderosas tanto para fins legítimos como maliciosos, por isso é essencial estar alerta e proteger-se contra potenciais ameaças online.

Hackear o Outlook com FraudGTP

Um programa de inteligência artificial que muitos não conhecem, mas que é capaz de fornecer tudo o que é necessário para hackear uma conta do Outlook, é o FraudGTP. Essa plataforma criada a partir da dark web, usando outras inteligências artificiais como base, é capaz de fornecer informações detalhadas e passo a passo sobre como hackear qualquer coisa na rede.

Seu funcionamento é muito simples, basta escrever no mecanismo de busca como hackear uma conta do Outlook. Isso lhe dará tudo o que você precisa fazer passo a passo.

Para adquiri-lo você deve comprá-lo na dark web ou nos canais de telegrama onde oferecem serviços de hacking.

Espionar o Outlook a partir do Histórico do navegador

Espionar a conta do Outlook através do histórico do navegador é uma opção viável para obter informações relevantes. Se você deseja explorar possíveis vulnerabilidades no navegador de alguém para obter dados importantes, veja como fazer isso facilmente:

Para realizar esta tarefa, siga as seguintes etapas:

💻 Acesso ao histórico em laptops:

- Primeiro, você precisa ter acesso físico ao computador da pessoa e abrir seu navegador normal.

- Familiarize-se com os atalhos de teclado específicos do navegador. Por exemplo, no Chrome, você pode pressionar Ctrl + H para abrir o histórico.

- Se você não estiver familiarizado com atalhos, procure o menu no canto superior direito da janela do navegador e selecione “Histórico”.

- Uma vez na janela do histórico, você terá a opção de excluir ou revisar sessões ativas do Outlook.

📱 Acesso ao histórico em dispositivos móveis:

- Neste caso, primeiro você precisa de acesso físico ao dispositivo móvel da pessoa afetada. Em seguida, abra o navegador da web nesse dispositivo.

- Procure o menu do navegador, geralmente representado por três pontos no canto superior direito da tela. Em seguida, selecione a opção “Histórico”.

- Revise seu histórico em busca de entradas relacionadas ao Outlook e selecione aquelas que lhe interessam.

- Se a pessoa não tiver saído do Outlook nesse dispositivo, você terá a oportunidade de acessar a conta dela e visualizar suas mensagens e contatos.

Espionar com Atividade do Google

O Google se destaca como um dos navegadores oferecem excelentes ferramentas e experiências aos usuários. Uma de suas inovações notáveis é a capacidade de armazenar e registrar todas as nossas ações online, permitindo aprender com nossas preferências. Este recurso pode ser muito útil se você estiver interessado em acessar uma conta do Outlook.

- Se você quiser ver a atividade da pessoa que está interessado em hackear, siga estas etapas:

- Certifique-se de ter acesso aos dispositivos da vítima.

- Entre na função "Minha atividade" do Google.

- Verifica o registro de atividades da sua Conta do Google em busca de dados relacionados ao Outlook.

Espionar o Outlook com Localizar o telemóvel

Find my device é uma ferramenta útil que pode oferecer suporte na recuperação do seu dispositivo. Para isso, armazena informações completas sobre todas as atividades do usuário e de suas contas, incluindo o Outlook.

Para aproveitar isso e hackear uma conta do Outlook basta seguir estas instruções

- Digite a conta do Google do usuário que você deseja hackear.

- Uma vez no navegador, vá até as opções do Google e clique naquele que diz "Localizar o telemóvel".

- Ao mostrar a lista de dispositivos vinculados, selecione o celular ou computador que a vítima usa com mais frequência.

- Depois de ter acesso, faça-se passar por suporte do Outlook. Você pode tentar dizer a eles que eles precisam acessar o aplicativo, para ser mais convincente, ligue para o dispositivo

- Quando a pessoa estiver inativa, use suas credenciais para fazer login na conta do Outlook

Espionar o Outlook com localização na Linha cronológica do Google

O recurso do Google Maps conhecido como "Linha cronológica" fornece informações precisas sobre os lugares que as pessoas visitam. Se você quiser saber os lugares por onde vai a pessoa que deseja observar, siga cada um dos seguintes passos:

- Acesse o Google Maps a partir do celular da pessoa que você deseja espionar.

- Pressione o ícone de mais opções

- Pressione a opção ‘compartilhar minha localização em tempo real’.

- Marque quanto tempo você deseja compartilhar esse local em tempo real.

- Envie este link para o seu dispositivo

- Desative as notificações do Google Maps para que a pessoa a ser espionada não saiba que você está compartilhando a localização dela em tempo real

- Por fim, acesse o link que você enviou para o seu dispositivo e monitore a localização da pessoa que deseja espionar sem deixar rastros.

Que outras maneiras existem de hackear TikTok?

Existem outras técnicas disponíveis que podem ser eficazes se você tiver habilidades avançadas em programação, malware e tópicos relacionados. Essas técnicas são mais complexas e exigem conhecimentos mais profundos para sua aplicação.

Hackear o Outlook com malware

Malware é um tipo de software prejudicial desenvolvido com o objetivo de se infiltrar, infectar e causar danos a computadores e dispositivos. Esses programas também têm a capacidade de roubar informações, causar danos, extorquir dinheiro ou assumir remotamente o controle de um sistema sem autorização.

Dessa forma, eles podem coletar dados, incluindo contas e senhas, como as do Outlook.

Hackear o Outlook com Inteligência Artificial

A inteligência artificial também foi alterada por programadores experientes para fornecer informações sobre qualquer assunto sem restrições legais ou censura. Isso explica porque há um aumento na presença dessas inteligências oferecendo métodos, softwares e utilitários para acessar ilegalmente recursos online.

Hackear o Outlook com o prompt de comando do Windows

A partir do Prompt de Comando do Windows, você pode executar atividades de hacking, permitindo que quem manipule os códigos. Dessa forma, você pode ter acesso total ao dispositivo e, portanto, a tudo que está nele, incluindo contas do Outlook

Hackear o Outlook com Trojan

Um Trojan é uma variante de malware cuja principal função é abrir o acesso oculto a um sistema infectado, permitindo acesso remoto e não autorizado por invasores. Isso lhes dá a capacidade de roubar informações, controlar o sistema ou causar danos.

Hackear o Outlook com vírus

Um vírus é um tipo de malware e tem como principal função replicar-se e causar danos ao sistema, alterando ou destruindo arquivos, diminuindo o desempenho do sistema ou roubando informações. Os vírus podem ter objetivos diversos, como interromper o funcionamento normal de um sistema, roubar dados ou simplesmente causar transtornos ao usuário.

Hackear o Outlook com Spyware

Spyware é malware instalado em um sistema sem o consentimento do usuário. Seu principal objetivo é espionar as atividades do usuário como histórico de navegação, senhas, dados bancários e enviar essas informações a terceiros sem o conhecimento do usuário.

Hackear o Outlook com Adware

Adware é um software responsável por coletar as preferências do usuário na web, por meio de publicidade e janelas pop-up. Sua função é aprender com as preferências dos usuários, obtendo suas informações, que podem incluir, sem o conhecimento do usuário, Trojans ou vírus que capturem seus dados confidenciais.

Hackear o Outlook com Ransomware

É um malware que criptografa arquivos do sistema ou bloqueia o acesso a eles e, em seguida, exige um resgate para restaurar o acesso ou descriptografar os arquivos.

Sua principal função é extorquir usuários, obter dinheiro, senhas e muito mais em troca da liberação de arquivos.

Hackear o Outlook com injeção de SQL

A injeção de SQL é uma técnica de exploração de vulnerabilidades em aplicações web que permite a inserção de código SQL malicioso em consultas a um banco de dados. Sua função é manipular ou vazar dados, obter informações confidenciais ou até mesmo assumir o controle do sistema de banco de dados.

Hackear o Outlook com envenenamento de DNS

O envenenamento de DNS é uma tática maligna que envolve a manipulação ou corrupção dos dados de um servidor DNS para desviar o tráfego da Internet para sites falsos ou maliciosos. Seu principal objetivo é enganar os usuários e levá-los a páginas fraudulentas com o objetivo de roubar informações pessoais, senhas ou perpetrar ataques cibernéticos.

Hackear o Outlook com cookies

Cookies são pequenos arquivos armazenados no navegador do usuário. Sua principal função é coletar e armazenar informações sobre a atividade do usuário em um site, como preferências, histórico de navegação e dados de login. Isso é feito com o objetivo de melhorar a experiência do usuário e fornecer conteúdo personalizado.

⭐ Existem diferentes tipos de cookies:

- Cookies de sessão: São armazenados temporariamente na memória do computador durante a sessão de navegação e são automaticamente eliminados no final da sessão.

- Cookies Permanentes: Permanecem no computador do usuário mesmo após fechar o navegador, registrando preferências em um site específico.

- Flash Cookies: Oficialmente conhecidos como Local Shared Objects, são usados para armazenar informações relacionadas à mídia, como videoclipes, e são úteis em jogos para salvar o progresso do usuário.

⭐ Relativamente aos ataques a cookies, existem várias formas de os realizar:

- Envenenamento de cookies do lado do cliente: os usuários podem modificar o conteúdo dos cookies antes de enviá-los ao servidor web, seja por meio da interface do navegador ou por meio de solicitações HTTP personalizadas.

- Sequestro intermediário de cookies: os invasores interceptam a comunicação entre o navegador e o servidor web para acessar os cookies transmitidos.

- Cookies e Sessões: A maioria dos ataques direcionados a cookies concentra-se em identificadores de sessão, que muitas vezes são armazenados e transmitidos através de cookies. Esses cookies de sessão podem ser vulneráveis a vários tipos de ataques, como falsificação de sessão e ataques de Cross-Site Scripting (XSS).

Se você deseja acessar uma conta do Outlook usando cookies, siga estas etapas:

- Primeiro, você precisa ter acesso ao navegador usado pelo seu alvo.

- Em seguida, vá até a loja de extensões do navegador e baixe uma extensão chamada “Editor de cookies".

- Depois de instalar a extensão, visite o site do Outlook.

- Em seguida, use a extensão para gerenciar cookies manualmente.

- Com este processo, você terá a opção de compartilhar cookies do Outlook com outro dispositivo para obter acesso à conta do Outlook.

Hackear o Outlook com Spoofing

Spoofing é quando alguém falsifica informações ou identidade para enganar outras pessoas e se passar por outra pessoa ou entidade. Sua principal função é enganar, manipular ou burlar medidas de segurança.

Hackear o Outlook com Hijacking

O sequestro ocorre quando alguém assume o controle de um sistema ou recurso sem autorização. Sua função é obter acesso e controle sobre o referido sistema ou recurso para fins próprios.

Conselhos para manter o meu Outlook seguro

Para proteger sua conta do Outlook e evitar ataques, é importante seguir alguns cuidados e boas práticas de segurança online. Aqui estão algumas dicas:

🔒 Senha segura:

- Use senhas fortes e exclusivas que incluam letras maiúsculas e minúsculas, números e caracteres especiais. Evite senhas óbvias como “123456” ou “senha”. Não use informações pessoais, como nomes ou datas de nascimento, em suas senhas. Altere sua senha regularmente e nunca a compartilhe com ninguém.

🔒 Autenticação de dois fatores (2FA):

- Habilite a autenticação de dois fatores sempre que possível. Isso adiciona uma camada extra de segurança ao exigir um segundo fator, como um código gerado em um aplicativo autenticador, além da senha.

🔒 Mantenha seu software atualizado:

- Certifique-se de que seu sistema operacional, navegador da web e software de segurança estejam sempre atualizados com as versões e patches de segurança mais recentes.

🔒 Tenha cuidado com e-mails:

- Não clique em links nem baixe anexos de e-mails suspeitos ou remetentes desconhecidos. Tenha cuidado com e-mails de phishing que tentam fazer com que você revele seus dados de login. Sempre verifique a autenticidade dos e-mails antes de fornecer informações pessoais ou de login.

🔒 Use software de segurança:

- Instale e mantenha um programa antivírus e antimalware atualizado em seu dispositivo para detectar e prevenir ameaças em tempo real.

🔒 Autenticação de aplicativo

- Configure o Outlook para permitir que apenas aplicativos e serviços confiáveis acessem sua conta. Isso ajuda a impedir o acesso não autorizado.

🔒 Revisão da atividade:

- Revise regularmente a atividade da sua conta do Outlook em busca de qualquer atividade suspeita ou incomum.

🔒 Suspeitas de logins não autorizados:

- Se você notar atividades incomuns ou logins não autorizados em sua conta, altere imediatamente sua senha e tome medidas para proteger sua conta.

🔒 Sessão segura:

- Ao acessar sua conta de um computador público ou compartilhado, saia corretamente e não salve senhas no navegador.

🔒 Educação em segurança:

- Mantenha-se informado sobre as mais recentes ameaças à segurança e práticas recomendadas para proteger sua conta e seus dados online.

Seguindo essas dicas e mantendo uma boa higiene de segurança online, você pode reduzir significativamente o risco de ataques à sua conta do Outlook e manter seus dados protegidos.

Reage:

Curtir Eu adoro Eu me divirto Fico com raiva Isso me entristece Surpreenda-me